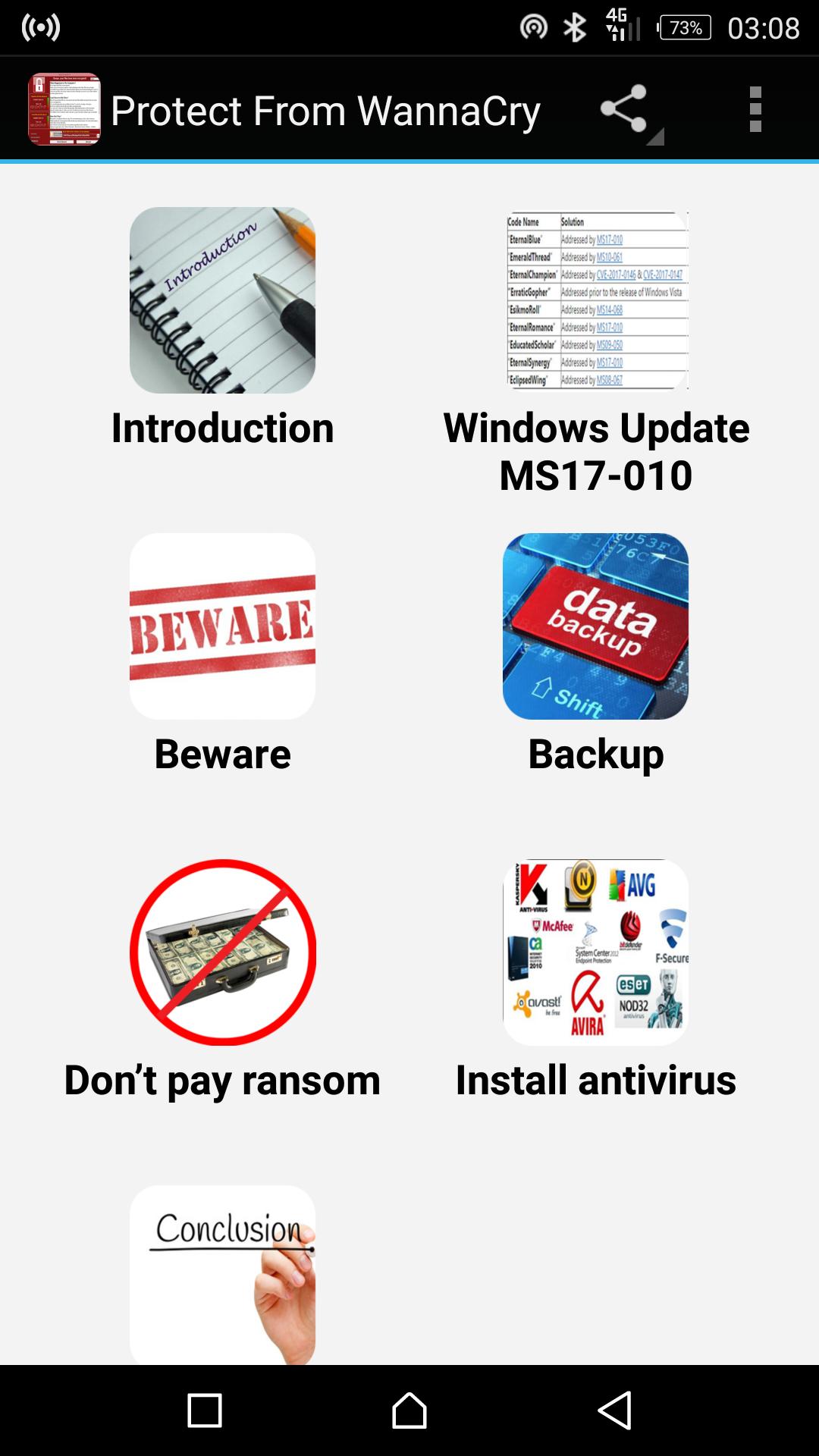

เราจะแสดงให้คุณเห็นถึงวิธีการป้องกันตัวเองจาก Wannacry Ransomware

ใน Protect From WannaCry เราจะแสดงให้คุณทุกคนทีละขั้นตอนวิธีป้องกันตัวเองจาก Wannacry Ransomware

Wannacry ยังเป็นที่รู้จักกันในชื่อ Wannacrypt Wanacrypt0r 2.0, Wanna Decryptor และชื่อที่คล้ายกันอื่น ๆ คือโปรแกรม ransomware ที่กำหนดเป้าหมายไปที่ Microsoft Windows ในเดือนพฤษภาคม 2560 การโจมตีทางไซเบอร์ขนาดใหญ่ที่ใช้งานเปิดตัวโดยติดเชื้อคอมพิวเตอร์กว่า 230,000 เครื่องใน 99 ประเทศเรียกร้องค่าไถ่การชำระเงินใน Bitcoin ใน 28 ภาษา การโจมตีได้รับการอธิบายโดย Europol ว่าไม่เคยเกิดขึ้นมาก่อนในระดับ

การโจมตีโดย Wannacry Ransomware ส่งผลกระทบต่อTelefónicaและ บริษัท ขนาดใหญ่อื่น ๆ ในสเปนรวมถึงบางส่วนของบริการสุขภาพแห่งชาติของสหราชอาณาจักร (NHS), FedEx และ Deutsche Bahn เป้าหมายอื่น ๆ ในอย่างน้อย 99 ประเทศก็ถูกรายงานว่าถูกโจมตีในเวลาเดียวกัน

เชื่อกันว่า Wannacry ใช้ EternalBlue Exploit ซึ่งพัฒนาโดยสำนักงานความมั่นคงแห่งชาติของสหรัฐอเมริกา (NSA) เพื่อโจมตีคอมพิวเตอร์ที่ใช้ระบบปฏิบัติการ Microsoft Windows แม้ว่าจะมีการแก้ไขช่องโหว่พื้นฐานที่ออกมาเมื่อวันที่ 14 มีนาคม 2560 แต่ความล่าช้าในการใช้การอัปเดตความปลอดภัยทำให้ผู้ใช้บางรายมีช่องโหว่ Microsoft ได้ดำเนินการขั้นตอนที่ผิดปกติในการปล่อยการอัปเดตสำหรับ Windows XP และ Windows Server 2003 ที่ไม่ได้รับการสนับสนุนและแพตช์สำหรับระบบปฏิบัติการ Windows 8

รหัสหลายบรรทัดที่มีศักยภาพในการหยุดการติดเชื้อใหม่พบได้ในวันที่ 12 พฤษภาคม พวกเขาถูกเปิดใช้งานโดยนักวิจัยที่เกี่ยวข้องกับ บริษัท ต่อต้านมัลแวร์ รหัสได้รับการรายงานครั้งแรกในสื่อว่าเป็นสวิตช์ฆ่าที่ตั้งใจไว้ อย่างไรก็ตามนักวิเคราะห์บางคนสรุปว่ามันเป็นความผิดพลาดในการเขียนโปรแกรม ต่อมามีการปล่อยสายพันธุ์ของการโจมตีที่ไม่มีสายดังกล่าวข้างต้นและระบบที่มีช่องโหว่ทั้งหมดยังคงต้องได้รับการแก้ไขอย่างเร่งด่วน

เมื่อวันที่ 12 พฤษภาคม 2017 Wannacry เริ่มส่งผลกระทบต่อคอมพิวเตอร์ทั่วโลก หลังจากได้รับการเข้าถึงคอมพิวเตอร์รายงานผ่านไฟล์แนบอีเมล [การอ้างอิงที่ต้องการ] จากนั้นแพร่กระจายผ่านเครือข่ายพื้นที่ท้องถิ่น (LAN) ransomware เข้ารหัสฮาร์ดดิสก์ของคอมพิวเตอร์จากนั้นพยายามใช้ประโยชน์จากช่องโหว่ SMB เพื่อแพร่กระจายไปยังคอมพิวเตอร์สุ่มบนอินเทอร์เน็ตผ่าน TCP Port 445 เช่นเดียวกับ ransomware ที่ทันสมัยอื่น ๆ น้ำหนักบรรทุกแสดงข้อความแจ้งให้ผู้ใช้ทราบว่าไฟล์ได้รับการเข้ารหัสและต้องการการชำระเงิน $ 300 ใน Bitcoin ภายในสามวัน

ช่องโหว่ของ Windows ไม่ได้เป็นข้อบกพร่องที่เป็นศูนย์ แต่เป็นสิ่งที่ Microsoft ให้บริการรักษาความปลอดภัยในวันที่ 14 มีนาคม 2017 เกือบสองเดือนก่อนการโจมตี WannaCry Ransomware แพตช์เป็นโปรโตคอลข้อความเซิร์ฟเวอร์บล็อก (SMB) ที่ใช้โดย Windows องค์กรที่ขาดแพทช์ความปลอดภัยนี้ได้รับผลกระทบด้วยเหตุผลนี้แม้ว่าจะไม่มีหลักฐานว่ามีการกำหนดเป้าหมายโดยนักพัฒนาแรนซัมแวร์โดยเฉพาะ องค์กรใด ๆ ที่ยังคงใช้งาน Windows XP รุ่นเก่า [33] มีความเสี่ยงสูงเป็นพิเศษเพราะจนถึงวันที่ 13 พฤษภาคมยังไม่มีการเปิดตัวแพตช์ความปลอดภัยตั้งแต่เดือนเมษายน 2014 หลังจากการโจมตี Microsoft เปิดตัวแพตช์ความปลอดภัยสำหรับ Windows XP

ตาม Wired ระบบที่ได้รับผลกระทบโดย Wannacry Ransomware จะมีการติดตั้งแบ็คดอร์สองครั้ง สิ่งนี้จะต้องถูกลบออกเมื่อระบบถูกถอดรหัส

แคมเปญ Wannacry Ransomware นั้นไม่เคยเกิดขึ้นมาก่อนตาม Europol การโจมตีส่งผลกระทบต่อโรงพยาบาลบริการสุขภาพแห่งชาติหลายแห่งในสหราชอาณาจักร ในวันที่ 12 พฤษภาคมบริการพลุกพล่านบางแห่งต้องหันหลังให้กับเหตุฉุกเฉินที่ไม่สำคัญและมีการเบี่ยงเบนรถพยาบาลบางคัน ในปี 2559 คอมพิวเตอร์หลายพันเครื่องใน 42 NHS Trusts ในอังกฤษได้รับรายงานว่ายังคงใช้งาน Windows XP Nissan Motor Manufacturing UK ใน Tyne and Wear ซึ่งเป็นหนึ่งในโรงงานผลิตรถยนต์ที่มีประสิทธิผลมากที่สุดในยุโรปหยุดการผลิตหลังจากแรนซัมแวร์ติดเชื้อบางระบบ เรโนลต์ก็หยุดการผลิตในหลาย ๆ ไซต์เพื่อพยายามหยุดการแพร่กระจายของแรนซัมแวร์

อย่าลืมให้คะแนน Protect From WannaCry Ransomware ขอบคุณ