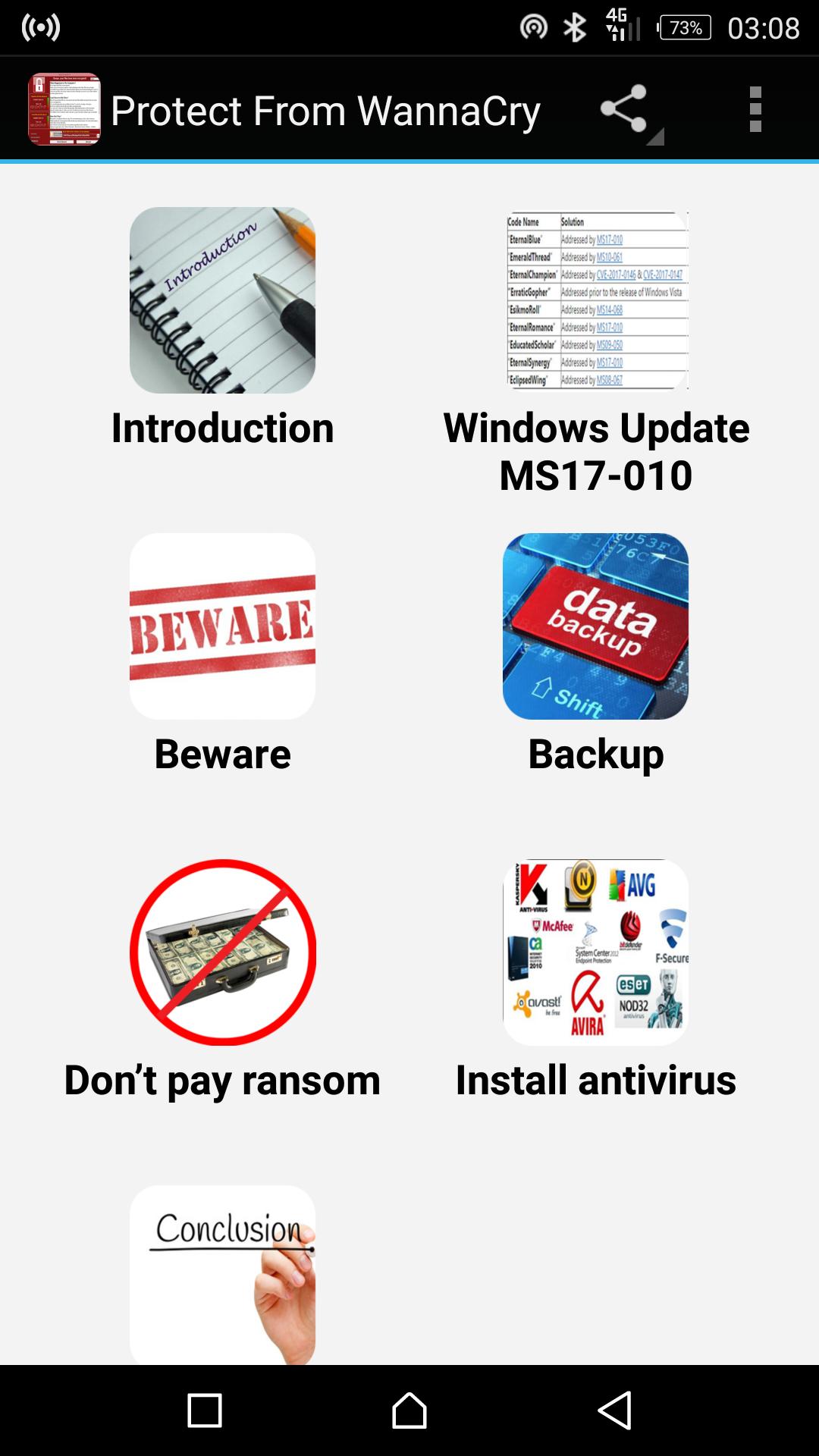

В этом приложении мы покажем вам, как защитить себя от WannaCry Ransomware.

В Protect From WannaCry мы покажем всем шаг за шагом, как защитить себя от WannaCry Ransomware.

WannaCry, также известный под именами WannaCrypt Wanacrypt0r 2.0, Wanna Decryptor и другие подобные имена, представляет собой программу Ransomware, нацеленную на Microsoft Windows. В мае 2017 года была запущена большая кибератака, которая была запущена, заразив более 230 000 компьютеров в 99 странах, требуя выплат выкупа в биткойнах на 28 языках. Атака была описана Европолом как беспрецедентное в масштабе.

Атака WannaCry Ransomware затронула Telefónica и несколько других крупных компаний в Испании, а также в рамках британской национальной службы здравоохранения (NHS), FedEx и Deutsche Bahn. Также сообщалось, что другие цели, по крайней мере, в 99 странах, подверглись нападению примерно в то же время.

Считается, что WannaCry использует EternalBlue Exploit, который был разработан Агентством национальной безопасности США (АНБ) для атаки компьютеров под управлением операционных систем Microsoft Windows. Несмотря на то, что 14 марта 2017 года был выпущен патч для удаления базовой уязвимости, задержки в применении обновлений безопасности оставили некоторых пользователей уязвимыми. Microsoft сделала необычный этап выпуска обновлений для неподдерживаемых Windows XP и Windows Server 2003 и исправлений для операционных систем Windows 8.

Несколько строк кода с потенциалом прекратить новые инфекции были найдены 12 мая. Они были активированы исследователем, связанным с компанией, занимающейся анти-мысливой программой. Код был первоначально сообщен в средствах массовой информации как предназначенный переключатель убийства; Однако некоторые аналитики пришли к выводу, что это была ошибка программирования. Позже, варианты атаки без вышеупомянутых линий были выпущены, и все уязвимые системы все еще должны быть срочно исправлены.

12 мая 2017 года WannaCry начала влиять на компьютеры по всему миру. После получения доступа к компьютерам, по сообщениям, через вложение по электронной почте [необходима цитата], затем распространившись через локальную сеть (LAN), вымогатель шифрует жесткий диск компьютера, а затем пытается использовать уязвимость SMB, чтобы распространяться на случайные компьютеры в Интернете через TCP -порт 445 и «позже» между компьютерами на том же LAN. Как и в случае с другими современными вымогательными программами, полезная нагрузка отображает сообщение, информирующее пользователя о том, что файлы были зашифрованы, и требует оплаты в размере 300 долларов в биткойнах в течение трех дней.

Уязвимость Windows не является недостатком нулевого дня, а один, для которого Microsoft предоставила патч безопасности 14 марта 2017 года, почти за два месяца до атаки WannaCry Ransomware. Патч был для протокола блока сообщений сервера (SMB), используемого Windows. По этой причине затронули организации, в которых не было этого патча безопасности, хотя до сих пор нет никаких доказательств того, что какие -либо были специально ориентированы на разработчики вымогателей. Любая организация, все еще работающая за более старым Windows XP [33], была особенно высокой риск, потому что до 13 мая не было выпущено никаких исправлений безопасности с апреля 2014 года. После атаки Microsoft выпустила патч безопасности для Windows XP.

Согласно Wired, затронутые системы WannaCry Ransomware также будут установлены двойной пульс задних ходов; Это также должно быть удалено, когда системы расшифровываются.

Кампания WannaCry Ransomware была беспрецедентной в масштабе, согласно Europol. Атака повлияла на многие национальные больницы здравоохранения в Великобритании. 12 мая некоторые службы NHS должны были отвергать некритические чрезвычайные ситуации, а некоторые машины скорой помощи были перенаправлены. В 2016 году, как сообщалось, тысячи компьютеров в 42 отдельных трастах NHS в Англии все еще работают с Windows XP. Nissan Motor Manufacturing UK в Tyne and Wear, одной из самых продуктивных заводов для производства автомобилей в Европе, остановила производство после того, как вымогатели заразили некоторые из их систем. Renault также прекратил производство на нескольких сайтах, пытаясь остановить разброс вымогателей.

Не забудьте оценить Protect From WannaCry Ransomware, спасибо.